© Rambus

Technologie |

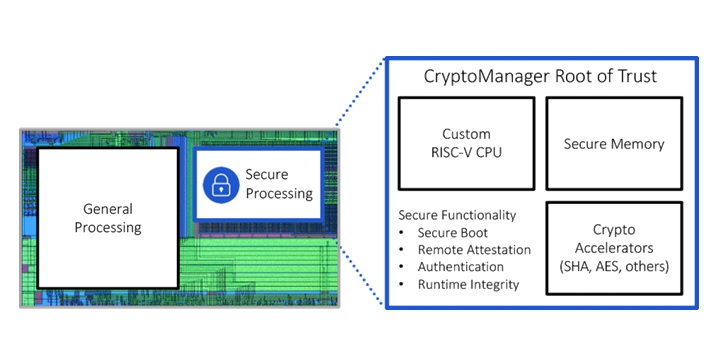

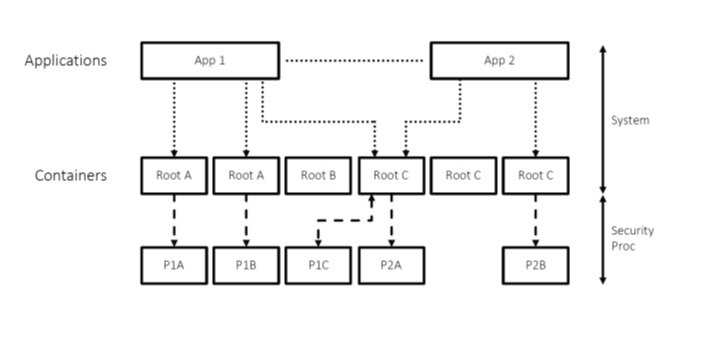

Rysunek 1. Pakiet bezpieczeństwa CryptoManager Root of Trust

CryptoManager Root of Trust opiera się na niestandardowym 32-bitowym procesorze RISC-V zaprojektowanym specjalnie w celu zapewnienia bezpiecznego przetwarzania danych w rdzeniu i systemie. Procesor RISC-V uruchamia podpisane moduły kodu aplikacji zwane pojemnikami lub kontenerami (containers), które zawierają uprawnienia i metadane związane z bezpieczeństwem. Pojemniki te mogą posiadać standardowe funkcje bezpieczeństwa lub kompletne aplikacje bezpieczeństwa specyficzne dla klienta, zawierające klucze i udostępniane dane, protokoły bezpieczeństwa, aplikacje biometryczne, funkcje bezpiecznego uruchamiania i aktualizacji oprogramowania i wiele innych.

Jako część kompleksowej platformy bezpieczeństwa CryptoManager Security Platform, system Root of Trust zapewnia pełny i najwyższy poziom zabezpieczeń na wszystkich etapach cyklu użytkowania układów przeznaczonych dla Internetu przedmiotów, motoryzacji, czujników czy systemów łączności.

Rysunek 1. Pakiet bezpieczeństwa CryptoManager Root of Trust

CryptoManager Root of Trust opiera się na niestandardowym 32-bitowym procesorze RISC-V zaprojektowanym specjalnie w celu zapewnienia bezpiecznego przetwarzania danych w rdzeniu i systemie. Procesor RISC-V uruchamia podpisane moduły kodu aplikacji zwane pojemnikami lub kontenerami (containers), które zawierają uprawnienia i metadane związane z bezpieczeństwem. Pojemniki te mogą posiadać standardowe funkcje bezpieczeństwa lub kompletne aplikacje bezpieczeństwa specyficzne dla klienta, zawierające klucze i udostępniane dane, protokoły bezpieczeństwa, aplikacje biometryczne, funkcje bezpiecznego uruchamiania i aktualizacji oprogramowania i wiele innych.

Jako część kompleksowej platformy bezpieczeństwa CryptoManager Security Platform, system Root of Trust zapewnia pełny i najwyższy poziom zabezpieczeń na wszystkich etapach cyklu użytkowania układów przeznaczonych dla Internetu przedmiotów, motoryzacji, czujników czy systemów łączności.

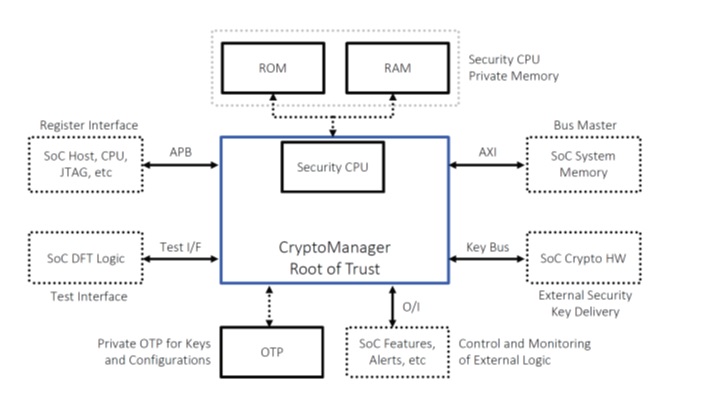

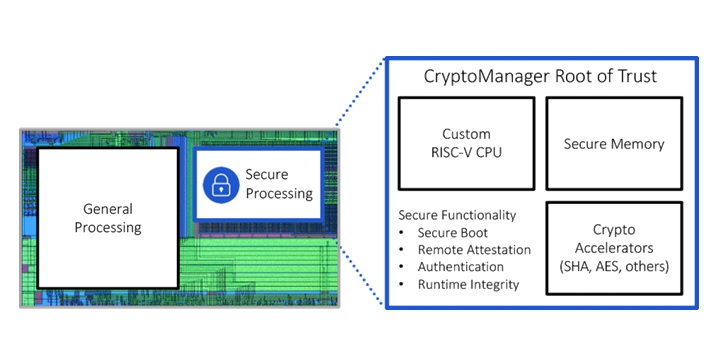

Rysunek 2. Schemat blokowy w pełni programowalnego rdzenia CryptoManager Root of Trust

CryptoManager Root of Trust poprzez sprzęt, który gwarantuje izolację zasobów, kluczy i zabezpieczeń może również obsługiwać wiele źródeł zaufania. Każdy podmiot, którym może być producent chipów, dostawca OEM lub dostawca usług, posiada dostęp do własnego "wirtualnego" rdzenia bezpieczeństwa, który przetwarza bezpiecznie dane bez konieczności "ufania" innym właścicielom. Dzięki temu poszczególne jednostki mogą posiadać unikalne klucze, a także dostęp tylko do określonych funkcji i zasobów, takich jak jednorazowe hasła (OTP), debugowanie i bity kontrolne. Co więcej, obsługa wielu źródeł zaufania umożliwia CMRT przypisywanie lub delegowanie uprawnień do innych podmiotów w dowolnym momencie użytkowania urządzenia, nie ingerując w działanie innych programów.

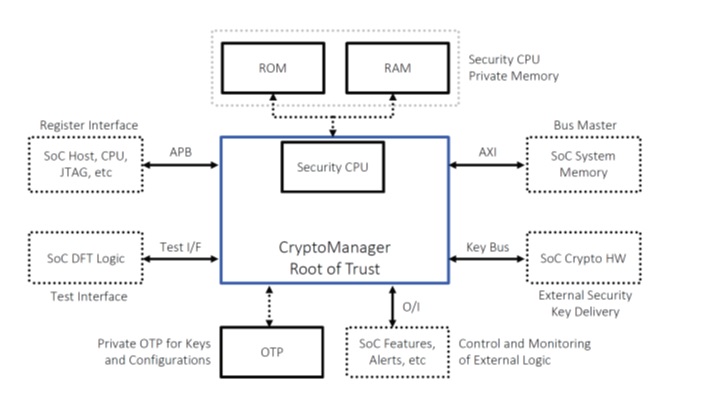

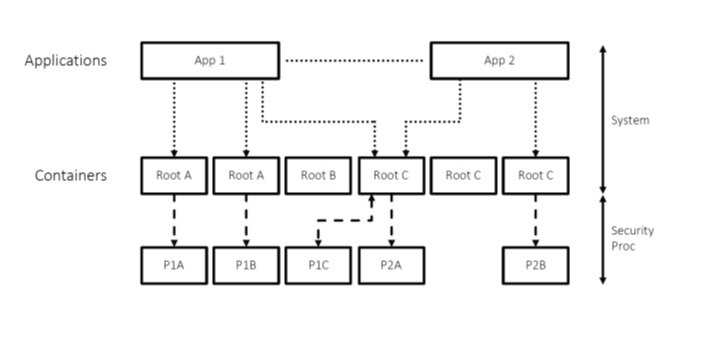

System wielordzeniowych źródeł zaufania tworzy hierarchiczne i bezpieczne środowisko wykonawcze, w którym wzajemnie nieufne podmioty uruchamiane są bezpiecznie na tym samym procesorze. Aplikacje w systemie wywołują połączenia z fragmentami kodu – pojemnikami (containers), które muszą być bezpiecznie wykonywane, w bezpiecznej domenie procesora jako procesy. Każdy z tych fragmentów kodu jest powiązany z właścicielem (root-em), który posiada przypisany mu zestaw możliwości / priorytetów / uprawnień. Co więcej, każdy pojemnik może wykorzystywać tylko te funkcje, które są bezpośrednio powiązane z określonym i zaufanym root-em. Aby obsługiwać bezpieczne środowisko wykonawcze, każdy pojemnik może żądać jedynie uprawnień, które są faktycznie dozwolone.

Rysunek 2. Schemat blokowy w pełni programowalnego rdzenia CryptoManager Root of Trust

CryptoManager Root of Trust poprzez sprzęt, który gwarantuje izolację zasobów, kluczy i zabezpieczeń może również obsługiwać wiele źródeł zaufania. Każdy podmiot, którym może być producent chipów, dostawca OEM lub dostawca usług, posiada dostęp do własnego "wirtualnego" rdzenia bezpieczeństwa, który przetwarza bezpiecznie dane bez konieczności "ufania" innym właścicielom. Dzięki temu poszczególne jednostki mogą posiadać unikalne klucze, a także dostęp tylko do określonych funkcji i zasobów, takich jak jednorazowe hasła (OTP), debugowanie i bity kontrolne. Co więcej, obsługa wielu źródeł zaufania umożliwia CMRT przypisywanie lub delegowanie uprawnień do innych podmiotów w dowolnym momencie użytkowania urządzenia, nie ingerując w działanie innych programów.

System wielordzeniowych źródeł zaufania tworzy hierarchiczne i bezpieczne środowisko wykonawcze, w którym wzajemnie nieufne podmioty uruchamiane są bezpiecznie na tym samym procesorze. Aplikacje w systemie wywołują połączenia z fragmentami kodu – pojemnikami (containers), które muszą być bezpiecznie wykonywane, w bezpiecznej domenie procesora jako procesy. Każdy z tych fragmentów kodu jest powiązany z właścicielem (root-em), który posiada przypisany mu zestaw możliwości / priorytetów / uprawnień. Co więcej, każdy pojemnik może wykorzystywać tylko te funkcje, które są bezpośrednio powiązane z określonym i zaufanym root-em. Aby obsługiwać bezpieczne środowisko wykonawcze, każdy pojemnik może żądać jedynie uprawnień, które są faktycznie dozwolone.

Rysunek 3. Schemat działania wielordzeniowych źródeł zaufania

© Rambus

Wykryte błędy Meltdown i Spectre ilustrują krytyczną potrzebę nowej generacji urządzeń, które bezpiecznie przetwarzają dane w miejscu, które jest fizycznie oddzielone od głównego procesora. CryptoManager Root of Trust RT630 zbudowany na bazie niestandardowego procesora RISC-V znajduje się w czołówce nowej kategorii programowalnych rdzeni bezpieczeństwa sprzętowego. Tworzy bezpieczny fundament dla kompleksowej platformy Rambus CryptoManager, która obejmuje także usługi w postaci systemów CryptoManager Provisioning Infrastructure i CryptoManager IoT Security Service. Platforma CryptoManager tworzy więc kompleksowy system, poczynając od procesu produkcji układów, aż do usług, który dba o bezpieczeństwo danych w całym okresie użytkowania urządzenia.

Rysunek 3. Schemat działania wielordzeniowych źródeł zaufania

© Rambus

Wykryte błędy Meltdown i Spectre ilustrują krytyczną potrzebę nowej generacji urządzeń, które bezpiecznie przetwarzają dane w miejscu, które jest fizycznie oddzielone od głównego procesora. CryptoManager Root of Trust RT630 zbudowany na bazie niestandardowego procesora RISC-V znajduje się w czołówce nowej kategorii programowalnych rdzeni bezpieczeństwa sprzętowego. Tworzy bezpieczny fundament dla kompleksowej platformy Rambus CryptoManager, która obejmuje także usługi w postaci systemów CryptoManager Provisioning Infrastructure i CryptoManager IoT Security Service. Platforma CryptoManager tworzy więc kompleksowy system, poczynając od procesu produkcji układów, aż do usług, który dba o bezpieczeństwo danych w całym okresie użytkowania urządzenia.

CryptoManager Root of Trust - bezpieczeństwo i sprzętowa ochrona od Rambus

Firma Rambus, twórca wielu szybkich interfejsów, ogłosiła właśnie dostępność w pełni programowalnego rdzenia bezpieczeństwa CryptoManager Root of Trust RT630 wbudowanego w procesor z architekturą RISC-V (Reduced Instruction Set Computer).

Projektujesz elektronikę? Zarezerwuj 4 października 2018 roku na największą w Polsce konferencję dedykowaną projektantom, Evertiq Expo Kraków 2018. Przeszło 60 producentów i dystrybutorów komponentów do Twojej dyspozycji, ciekawe wykłady i świetna, twórcza atmosfera. Jesteś zaproszony, wstęp wolny: kliknij po szczegóły.Dzięki najnowocześniejszym rozwiązaniom zabezpieczającym CryptoManager Root of Trust (CMRT) jest w stanie zapewnić bezpieczeństwo i sprzętową ochronę przed szeroką gamą ataków hackerskich. Bezpieczny rdzeń tworzy blokową architekturę, w której specjalna bezpieczna pamięć izoluje i zabezpiecza wrażliwe dane, procesy oraz algorytmy od głównego procesora. Zmniejsza to ryzyko wystąpienia krytycznych luk w zabezpieczeniach systemów, takie jak niedawno wykryte Spectre i Meltdown. Błędy Spectre i Meltdown to ogromne problemy w sferze bezpieczeństwa. Głównie dotyczą produktów firmy Intel, która posiada ponad 90% serwerów na rynku, co oznacza, że prawie każda usługa w chmurze działa na sprzęcie, który umożliwia atakującym odczytanie danych, do których nie powinni mieć dostępu. Na domiar złego, nawet po naprawieniu tych błędów, prognozuje się spadek w wydajności przetwarzania danych w granicach od 4 do 30%, w zależności od obciążenia. CMRT zapewnia głównemu procesorowi pełen pakiet usług bezpieczeństwa, takich jak bezpieczne uruchamianie i sprawdzanie integralności środowiska wykonawczego, zdalne poświadczanie i akcelerację sprzętową dla symetrycznych i asymetrycznych algorytmów kryptograficznych, bez straty wydajności. Wielowarstwowe podejście do bezpieczeństwa powoduje, że dostęp do akceleratorów kryptograficznych, kluczy, pamięci i portów we/wy jest ograniczony i wymusza działania na poziomie sprzętowym. Podobnie operacje krytyczne, takie jak tworzenie kluczy i deszyfrowanie kluczy, są wykonywane tylko sprzętowo. Prosty do wdrożenia system Root of Trust można łatwo zintegrować ze standardowymi interfejsami i architekturami systemu. Posiada sprzętowe akceleratory kryptograficzne dla standardowych algorytmów, takich jak AES, SHA, RSA, ECDSA i ECDH. CryptoManager Root of Trust zawiera funkcje, które umożliwiają producentom półprzewodników oraz urządzeń na wstawianie własnych kluczy sprzętowych. Pozwala również dostawcom usług dla internetu przedmiotów na zarządzanie urządzeniami końcowymi IoT przez cały cykl ich użytkowania.© Evertiq

Rysunek 1. Pakiet bezpieczeństwa CryptoManager Root of Trust

CryptoManager Root of Trust opiera się na niestandardowym 32-bitowym procesorze RISC-V zaprojektowanym specjalnie w celu zapewnienia bezpiecznego przetwarzania danych w rdzeniu i systemie. Procesor RISC-V uruchamia podpisane moduły kodu aplikacji zwane pojemnikami lub kontenerami (containers), które zawierają uprawnienia i metadane związane z bezpieczeństwem. Pojemniki te mogą posiadać standardowe funkcje bezpieczeństwa lub kompletne aplikacje bezpieczeństwa specyficzne dla klienta, zawierające klucze i udostępniane dane, protokoły bezpieczeństwa, aplikacje biometryczne, funkcje bezpiecznego uruchamiania i aktualizacji oprogramowania i wiele innych.

Jako część kompleksowej platformy bezpieczeństwa CryptoManager Security Platform, system Root of Trust zapewnia pełny i najwyższy poziom zabezpieczeń na wszystkich etapach cyklu użytkowania układów przeznaczonych dla Internetu przedmiotów, motoryzacji, czujników czy systemów łączności.

Rysunek 1. Pakiet bezpieczeństwa CryptoManager Root of Trust

CryptoManager Root of Trust opiera się na niestandardowym 32-bitowym procesorze RISC-V zaprojektowanym specjalnie w celu zapewnienia bezpiecznego przetwarzania danych w rdzeniu i systemie. Procesor RISC-V uruchamia podpisane moduły kodu aplikacji zwane pojemnikami lub kontenerami (containers), które zawierają uprawnienia i metadane związane z bezpieczeństwem. Pojemniki te mogą posiadać standardowe funkcje bezpieczeństwa lub kompletne aplikacje bezpieczeństwa specyficzne dla klienta, zawierające klucze i udostępniane dane, protokoły bezpieczeństwa, aplikacje biometryczne, funkcje bezpiecznego uruchamiania i aktualizacji oprogramowania i wiele innych.

Jako część kompleksowej platformy bezpieczeństwa CryptoManager Security Platform, system Root of Trust zapewnia pełny i najwyższy poziom zabezpieczeń na wszystkich etapach cyklu użytkowania układów przeznaczonych dla Internetu przedmiotów, motoryzacji, czujników czy systemów łączności.

Rysunek 2. Schemat blokowy w pełni programowalnego rdzenia CryptoManager Root of Trust

CryptoManager Root of Trust poprzez sprzęt, który gwarantuje izolację zasobów, kluczy i zabezpieczeń może również obsługiwać wiele źródeł zaufania. Każdy podmiot, którym może być producent chipów, dostawca OEM lub dostawca usług, posiada dostęp do własnego "wirtualnego" rdzenia bezpieczeństwa, który przetwarza bezpiecznie dane bez konieczności "ufania" innym właścicielom. Dzięki temu poszczególne jednostki mogą posiadać unikalne klucze, a także dostęp tylko do określonych funkcji i zasobów, takich jak jednorazowe hasła (OTP), debugowanie i bity kontrolne. Co więcej, obsługa wielu źródeł zaufania umożliwia CMRT przypisywanie lub delegowanie uprawnień do innych podmiotów w dowolnym momencie użytkowania urządzenia, nie ingerując w działanie innych programów.

System wielordzeniowych źródeł zaufania tworzy hierarchiczne i bezpieczne środowisko wykonawcze, w którym wzajemnie nieufne podmioty uruchamiane są bezpiecznie na tym samym procesorze. Aplikacje w systemie wywołują połączenia z fragmentami kodu – pojemnikami (containers), które muszą być bezpiecznie wykonywane, w bezpiecznej domenie procesora jako procesy. Każdy z tych fragmentów kodu jest powiązany z właścicielem (root-em), który posiada przypisany mu zestaw możliwości / priorytetów / uprawnień. Co więcej, każdy pojemnik może wykorzystywać tylko te funkcje, które są bezpośrednio powiązane z określonym i zaufanym root-em. Aby obsługiwać bezpieczne środowisko wykonawcze, każdy pojemnik może żądać jedynie uprawnień, które są faktycznie dozwolone.

Rysunek 2. Schemat blokowy w pełni programowalnego rdzenia CryptoManager Root of Trust

CryptoManager Root of Trust poprzez sprzęt, który gwarantuje izolację zasobów, kluczy i zabezpieczeń może również obsługiwać wiele źródeł zaufania. Każdy podmiot, którym może być producent chipów, dostawca OEM lub dostawca usług, posiada dostęp do własnego "wirtualnego" rdzenia bezpieczeństwa, który przetwarza bezpiecznie dane bez konieczności "ufania" innym właścicielom. Dzięki temu poszczególne jednostki mogą posiadać unikalne klucze, a także dostęp tylko do określonych funkcji i zasobów, takich jak jednorazowe hasła (OTP), debugowanie i bity kontrolne. Co więcej, obsługa wielu źródeł zaufania umożliwia CMRT przypisywanie lub delegowanie uprawnień do innych podmiotów w dowolnym momencie użytkowania urządzenia, nie ingerując w działanie innych programów.

System wielordzeniowych źródeł zaufania tworzy hierarchiczne i bezpieczne środowisko wykonawcze, w którym wzajemnie nieufne podmioty uruchamiane są bezpiecznie na tym samym procesorze. Aplikacje w systemie wywołują połączenia z fragmentami kodu – pojemnikami (containers), które muszą być bezpiecznie wykonywane, w bezpiecznej domenie procesora jako procesy. Każdy z tych fragmentów kodu jest powiązany z właścicielem (root-em), który posiada przypisany mu zestaw możliwości / priorytetów / uprawnień. Co więcej, każdy pojemnik może wykorzystywać tylko te funkcje, które są bezpośrednio powiązane z określonym i zaufanym root-em. Aby obsługiwać bezpieczne środowisko wykonawcze, każdy pojemnik może żądać jedynie uprawnień, które są faktycznie dozwolone.

Rysunek 3. Schemat działania wielordzeniowych źródeł zaufania

© Rambus

Wykryte błędy Meltdown i Spectre ilustrują krytyczną potrzebę nowej generacji urządzeń, które bezpiecznie przetwarzają dane w miejscu, które jest fizycznie oddzielone od głównego procesora. CryptoManager Root of Trust RT630 zbudowany na bazie niestandardowego procesora RISC-V znajduje się w czołówce nowej kategorii programowalnych rdzeni bezpieczeństwa sprzętowego. Tworzy bezpieczny fundament dla kompleksowej platformy Rambus CryptoManager, która obejmuje także usługi w postaci systemów CryptoManager Provisioning Infrastructure i CryptoManager IoT Security Service. Platforma CryptoManager tworzy więc kompleksowy system, poczynając od procesu produkcji układów, aż do usług, który dba o bezpieczeństwo danych w całym okresie użytkowania urządzenia.

Rysunek 3. Schemat działania wielordzeniowych źródeł zaufania

© Rambus

Wykryte błędy Meltdown i Spectre ilustrują krytyczną potrzebę nowej generacji urządzeń, które bezpiecznie przetwarzają dane w miejscu, które jest fizycznie oddzielone od głównego procesora. CryptoManager Root of Trust RT630 zbudowany na bazie niestandardowego procesora RISC-V znajduje się w czołówce nowej kategorii programowalnych rdzeni bezpieczeństwa sprzętowego. Tworzy bezpieczny fundament dla kompleksowej platformy Rambus CryptoManager, która obejmuje także usługi w postaci systemów CryptoManager Provisioning Infrastructure i CryptoManager IoT Security Service. Platforma CryptoManager tworzy więc kompleksowy system, poczynając od procesu produkcji układów, aż do usług, który dba o bezpieczeństwo danych w całym okresie użytkowania urządzenia.